檢測"殼"種類的工具~幫您偵測軟體被何種殼壓縮..

訪客無法瀏覽此圖片或連結,請先 註冊 或 登入會員 。

翻譯軟體~專門翻譯電腦辭彙~很好用的一個工具

訪客無法瀏覽此圖片或連結,請先 註冊 或 登入會員 。

訪客無法瀏覽此圖片或連結,請先 註冊 或 登入會員 。

訪客無法瀏覽此圖片或連結,請先 註冊 或 登入會員 。

可靠的中文化修改程式的工具~修改語言項~圖片等資源~

訪客無法瀏覽此圖片或連結,請先 註冊 或 登入會員 。

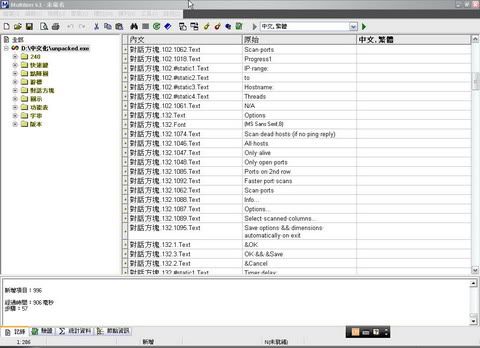

一個可以加殼~脫殼的 UPX 工具~

訪客無法瀏覽此圖片或連結,請先 註冊 或 登入會員 。

這些工具的用法在前幾篇文章中都已經有了說明~

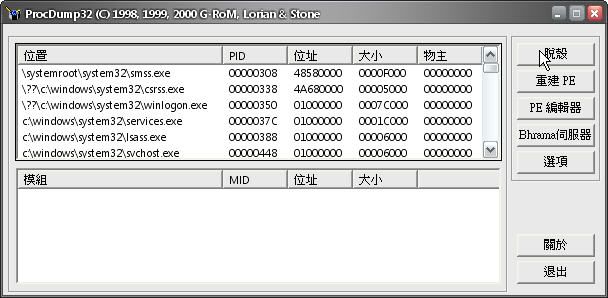

今天我再來介紹一個脫殼工具~ProcDump.exe

它是一個功能超強可將

多種

壓縮與編碼( Petite、Petite2 )解壓縮~脫殼解開編碼保護~的好幫手~

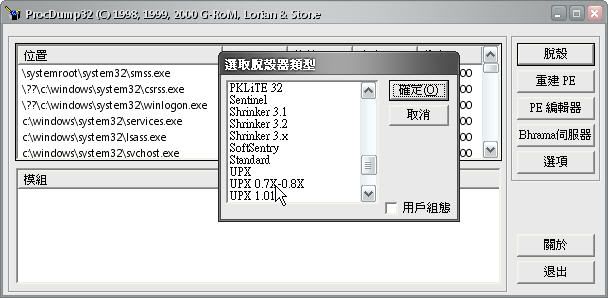

使用方法很簡單~開啟程式之後先選取"脫殼"

再選擇是要用哪種工具脫殼..

然後選取你要脫殼的軟體....再按照它的步驟進行~就可以了....

想要試試這個工具的人~可以到我的網頁下載ProcDump.rar ~

訪客無法瀏覽此圖片或連結,請先 註冊 或 登入會員 。

解壓縮密碼是:nccucc

也有大大傳訊問我...為什麼我用UPX-IT無法解開UPX 的殼呢.....

呵呵~因為呀~雖然一樣叫做UPX~但是也有版本之分阿~光光UPX 目前就有UPX0.7X-0.8X 以及UPX1.01版本的不同~

要多嚐試看看~

這樣好了~我們今天拿一個軟體來做實驗....ipscan.exe

這是一個掃瞄工具~英文版~我們來把它中文化看看~希望大家拿它來做做功課~因為....很簡單喔~

1.先到我的分享空間下載ipscan.exe

2.我們用PEiD.exe來看看他又被哪種殼壓縮....靠...又是UPX...好像很流行這種加殼....版本是0.896-1.02/1.05-1.24 阿娘喂......這樣要怎脫殼啦......

3.不管~一個一個慢慢試~先用UPX-IT脫看看.......失敗....

4.要不然用ProcDump.exe試試......靠腰............又失敗................

5.等等.....記不記得PEiD.exe有個內建功能~??拿它來試試.....看到沒~??他還有外掛勒....

6.管他~就選取Unpack for Upx ......呵呵~成功了~

7.產生一個名為unpacked.exe的檔案~而且檔案大小從108K 變成308K

8.最後不必我再多說了吧....用Multilizer 6.1導入unpacked.exe~就可以慢慢給他來中文化囉~

如何~??很簡單吧~??您可以自己動手嚐試看看~這樣就算是進入中文化的門嵌啦~恭喜恭喜~

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

看到樓下大大的問題~我老實出面自首.......我也不會脫peid0.93 這個東東......

但是呢....窮則變~變則通.....脫殼無非就是為了中文化~

所以呢~只好求助於彼岸啦~反正翻譯英文~跟翻譯簡體中文~目的都是一樣滴~

這一點不得不佩服人家~不管是破解版~或是所謂漢化版~那裏出的速度的確比我們這裡快很多.......

為什麼要找簡體中文版來翻譯呢.....因為他們脫殼翻譯之後~大部分只是加上一些簡單的殼...

因此在手續上就方便許多啦~

至於要來研究如何徹底脫掉原程式的怪殼....這裡有篇文章~大家參考看看..

破解工具:loader,trw2000, superbpm,Import REConstructor v1.4.2+ winhex

這個軟件比較怪,用loader找到的入口是 jmp xxxxxxxx,開始我還以為找錯了,後來脫出後用peid看是Watcom C/C++編寫的軟件,可能與vc++不一樣吧.

一.找入口點

感謝fs0給我們帶來loader這麼個一個超cool的工具,用loader載入apdfprp.exe輕易找到入口

41a964.

二.用trw2000初步脫殼

下面要在入口處脫殼,打開SuperBPM,點erase,用trw載入apdfprp.exe,下g 41a964. 接著下pedump脫出程序.

三.修復import table

脫這個程序的難點就在這裡,因為用Import REConstructor v1.4.2+,在oep那裡填0001a964,點IAI AutoSearch,結果說無效

後來請教之後說oep那裡要填00001000(至於為什麼....就不清楚了,那位知道的能不能分享一下,是不是Watcom C/C++的原因??)

打開原加殼程序,在Import REConstructor v1.4.2+ 的 Attach to an Active Process 窗口中選取apdfprp.exe的進程,然後在下方的oep處填入00001000,點IAI AutoSearch,再點Get Imports 然後點Show Invalid,在Imported Functions Found窗口裡的無效地址上點鼠標右鍵,選Trace Leve11(disasm),再點show invaids,發現還有幾個沒有修復,再次在那幾個沒有修復的地址上點鼠標右鍵.選中Plugin Tracer(Asprotect 1.2X Emul),再點show invaids應發現所有的dll顯示 valid:Yes了。

因為真正的入口是41a964,所以這時在oep那裡填入0001a964,再點Fix Dump,選中你用trw2000 pedump出的文件修復.

四.程序除錯

運行脫後的程序報 API not found, please contect technical support

用trw2000載入下斷點 bpx messageboxexa ,F5返回,程序被中斷,按F10可看出 出錯對話框地址是

00409518

0167:004094FB A3F0084500 MOV [004508F0],EAX

0167:00409500 85C0 TEST EAX,EAX

0167:00409502 7526 JNZ 0040952A //只要這裡改成jmp 409552(7526改EB4E)就可以了

0167:00409504 6A10 PUSH BYTE +10

0167:00409506 68F9424400 PUSH DWORD 004442F9

0167:0040950B 6804434400 PUSH DWORD 00444304

0167:00409510 2EFF15FC254400 CALL NEAR [CS:004425FC]

0167:00409517 50 PUSH EAX

0167:00409518 2EFF1554264400 CALL NEAR [CS:00442654] //這裡報API not found, please contect technical support

0167:0040951F 6A00 PUSH BYTE +00

0167:00409521 2EFF15F8264400 CALL NEAR [CS:004426F8]

0167:00409528 EB28 JMP SHORT 00409552

0167:0040952A 6A10 PUSH BYTE +10

0167:0040952C 57 PUSH EDI

0167:0040952D FF15F0084500 CALL NEAR [004508F0] //這裡彈出警告

0167:00409533 85C0 TEST EAX,EAX

0167:00409535 751B JNZ 00409552 //關鍵

0167:00409537 6A10 PUSH BYTE +10

0167:00409539 6835434400 PUSH DWORD 00444335

0167:0040953E 683A434400 PUSH DWORD 0044433A

0167:00409543 2EFF15FC254400 CALL NEAR [CS:004425FC]

0167:0040954A 50 PUSH EAX

0167:0040954B 2EFF1554264400 CALL NEAR [CS:00442654]

作者:fwnl 來源:看雪論壇

[

本帖最後由 蔡逸竹 於 2006-10-21 17:27 編輯 ]